Almacenamiento de criptomonedas entre sesiones de póquer requiere equilibrar la accesibilidad con la seguridad. A diferencia de la gestión tradicional de fondos, en la que los fondos se encuentran en cuentas bancarias o saldos de sitios web, el almacenamiento de criptomonedas exige decisiones activas de custodia. La elección entre carteras calientes (en línea, acceso inmediato) y almacenamiento en frío (fuera de línea, máxima seguridad) afecta directamente tanto a la comodidad operativa como a la exposición al riesgo.

La mayoría de los jugadores suelen dejar sus fondos en el sitio web o en carteras de intercambio, soluciones de custodia en las que terceros controlan las claves privadas. Esto genera un riesgo para la plataforma: los hackeos a las plataformas de intercambio, la insolvencia o la incautación por parte de las autoridades reguladoras pueden eliminar el acceso a sus fondos al instante. La autocustodia elimina el riesgo de contraparte, pero traslada toda la responsabilidad a usted. La pérdida de las claves supone una pérdida permanente sin mecanismo de recuperación.

Esta guía explica los modelos de custodia a nivel de protocolo, desglosa la arquitectura de los monederos calientes/fríos y proporciona marcos de seguridad operativa que utilizan los jugadores profesionales para proteger grandes fondos de cripto-póquer en diferentes niveles de almacenamiento.

Comprender los modelos de custodia

La custodia de criptomonedas se rige por un principio fundamental: quien controla las claves privadas controla los fondos. Esto difiere completamente de las finanzas tradicionales, en las que las instituciones mantienen la custodia y proporcionan la recuperación de cuentas. En las criptomonedas, la posesión de las claves es absoluta: no existe un mecanismo de «contraseña olvidada», ni un servicio de atención al cliente para restaurar el acceso, ni un seguro más allá de lo que las plataformas proporcionan voluntariamente.

El almacenamiento custodio significa que un tercero (bolsa, sitio de póquer, procesador de pagos) guarda tus claves privadas. Accedes a los fondos a través de su interfaz utilizando un nombre de usuario y una contraseña. La plataforma puede congelar cuentas, procesar retiradas o perder fondos debido a brechas de seguridad. El almacenamiento no custodio significa que tú controlas las claves privadas a través de un software de monedero o dispositivos de hardware. Solo tú puedes autorizar las transacciones, pero eres el único responsable de la seguridad y la copia de seguridad de las claves.

La idea clave: los modelos de custodia y autocustodia tienen perfiles de riesgo inversos. Las plataformas de intercambio te exponen al riesgo de la plataforma, pero eliminan el riesgo operativo personal. La autocustodia elimina el riesgo de la plataforma, pero crea un riesgo operativo personal. Ninguno de los dos es universalmente superior: la estrategia óptima consiste en utilizar ambos en proporciones que se ajusten a tus conocimientos sobre seguridad y a tus necesidades de asignación de fondos.

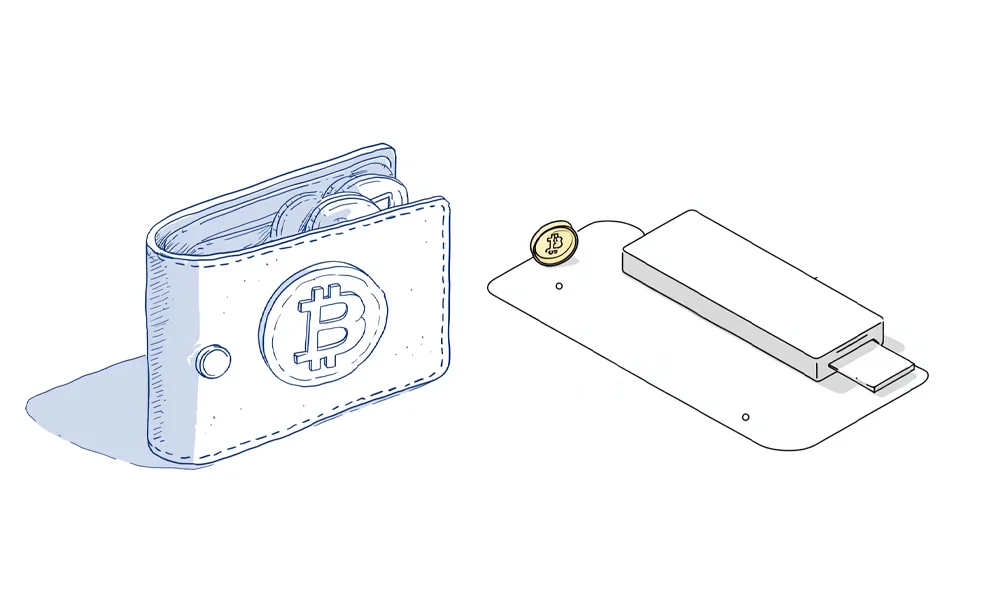

Arquitectura de monedero caliente frente a almacenamiento en frío

Las carteras calientes mantienen una conectividad constante a Internet, lo que permite la firma inmediata de transacciones. Las carteras de software en teléfonos o computadoras, las extensiones de navegador y las cuentas de intercambio se consideran almacenamiento en caliente. El almacenamiento en frío mantiene las claves privadas completamente fuera de línea: carteras de hardware, carteras de papel o computadoras con aislamiento físico. La diferencia de conectividad crea una compensación en materia de seguridad: las carteras calientes ofrecen comodidad, pero se enfrentan a vectores de ataque remotos, mientras que el almacenamiento en frío maximiza la seguridad, pero requiere procedimientos de acceso deliberados.

Bitcoin y Ethereum exponen las claves privadas a los dispositivos conectados a Internet. El malware, los keyloggers o los ataques de phishing pueden comprometer las claves y agotar los fondos al instante. Este riesgo es real y frecuente: los investigadores de seguridad documentan miles de casos de compromiso de carteras calientes cada mes entre los usuarios de criptomonedas. El almacenamiento en frío elimina por completo los vectores de ataque remotos, ya que las claves privadas nunca entran en contacto con sistemas conectados a Internet.

Sin embargo, el almacenamiento en frío introduce fricciones operativas. Para realizar un depósito en un sitio de póquer desde un almacenamiento en frío es necesario conectar la cartera de hardware, confirmar la transacción en el dispositivo y esperar la confirmación de la cadena de bloques, un proceso que dura como mínimo entre 5 y 10 minutos. Los depósitos en carteras calientes tardan 30 segundos. Para los jugadores que valoran el acceso inmediato a la sesión, el almacenamiento en frío puro resulta poco práctico. Esta fricción explica por qué los jugadores profesionales utilizan un almacenamiento por niveles en lugar de enfoques de solución única.

Modelo de seguridad de carteras de hardware

Las carteras de hardware (Ledger, Trezor, Coldcard) almacenan claves privadas en elementos seguros, chips especializados diseñados para resistir la extracción incluso con acceso físico. Al firmar transacciones, la cartera de hardware recibe los datos de la transacción desde su ordenador, firma internamente utilizando claves privadas aisladas y, a continuación, devuelve solo la firma. Las claves privadas nunca salen del elemento seguro, incluso cuando el dispositivo se conecta a través de USB.

Esta arquitectura protege contra ordenadores comprometidos. Incluso si su ordenador portátil tiene malware, los atacantes no pueden extraer claves privadas del elemento seguro de la cartera de hardware. Sin embargo, las carteras de hardware no protegen contra todas las amenazas: el robo físico, los ataques a la cadena de suministro (dispositivos comprometidos antes de la compra) o los errores de los usuarios (envíos a direcciones incorrectas, aprobación de transacciones maliciosas) siguen siendo vectores. Las carteras de hardware son herramientas de seguridad, no garantías de seguridad.

Qué significa esto para el almacenamiento de fondos de póquer

Aplicar los conceptos de custodia al póquer requiere hacer coincidir los niveles de almacenamiento con los segmentos del bankroll. Los jugadores profesionales no guardan todo su bankroll en un solo lugar, sino que dividen los fondos en varios tipos de custodia en función de la frecuencia de acceso y los requisitos de seguridad. Una asignación típica podría ser: 10-15 % en monedero caliente (fondos de sesión), 25-35 % en saldo de intercambio/sitio (juego activo), 50-60 % en almacenamiento en frío (bankroll de reserva).

Este enfoque por niveles equilibra las prioridades contrapuestas. Los fondos de la cartera caliente permiten realizar depósitos inmediatos sin fricciones, lo que favorece el juego espontáneo o las inscripciones de última hora en torneos. Los saldos del sitio eliminan por completo los retrasos en los depósitos. El almacenamiento en frío protege la mayor parte del saldo de los riesgos operativos y de la plataforma. Los porcentajes específicos varían según el jugador: los jugadores habituales que juegan a diario pueden mantener el 40 % en caliente/en el sitio, mientras que los jugadores ocasionales pueden mantener el 90 % en frío con un mínimo de fondos en caliente.

El efecto acumulativo del robo o la pérdida hace que la selección del nivel sea fundamental. Perder una cartera caliente con el 10 % del saldo es recuperable, pero perder un almacenamiento en frío con el 80 % supone el fin de la carrera para la mayoría de los jugadores. La asignación ajustada al riesgo significa mantener las cantidades que puedes permitirte perder por completo en un almacenamiento caliente/custodia, con el saldo principal en un almacenamiento en frío que requiere procedimientos de acceso deliberados de varios pasos.

Errores comunes que cometen los jugadores

- Mantener todo el saldo en monederos de intercambio por comodidad, exponiendo el importe total al riesgo de la plataforma (piratería informática, insolvencia, incautación regulatoria).

- Usar carteras calientes en dispositivos infectados con malware sin darse cuenta de que se ha producido un compromiso, descubriendo el robo solo después de que se hayan agotado los fondos.

- Escribir frases semilla de carteras de hardware de forma digital (notas en el teléfono, documentos en la nube) anula la seguridad offline al crear vectores de ataque online.

- Almacenar todas las copias de seguridad en una única ubicación (todas las copias en una sola casa) donde un único desastre (incendio, inundación, robo) elimina todas las opciones de recuperación.

- Nunca probar los procedimientos de recuperación hasta que se produzca una emergencia, descubrir que las copias de seguridad están incompletas o que hay errores en los procesos cuando hay fondos en juego.

Prácticas de seguridad operativa

El almacenamiento eficaz de criptomonedas requiere protocolos operativos que aborden tanto los modos de fallo técnicos como los humanos. La seguridad técnica abarca el cifrado, los esquemas de múltiples firmas y el hardware seguro. La seguridad humana abarca los procedimientos de copia de seguridad, los controles de acceso y las pruebas de recuperación. La mayoría de las pérdidas de criptomonedas se deben a errores humanos más que a la explotación técnica: las contraseñas olvidadas, las frases semilla perdidas y los ataques de phishing tienen más éxito que los sofisticados hackeos.

La gestión de la frase semilla es una tarea crítica para la seguridad operativa. Las carteras de hardware y la mayoría de las carteras de software generan frases semilla de entre 12 y 24 palabras que derivan de forma determinista todas las claves privadas. Cualquier persona que tenga tu frase semilla controla tus fondos de forma permanente, sin fecha de caducidad y sin posibilidad de invalidar las semillas comprometidas. Las frases semilla deben almacenarse fuera de línea (nunca en formato digital), en múltiples ubicaciones (para protegerlas contra pérdidas físicas) y protegidas contra el acceso no autorizado (para protegerlas contra robos).

El almacenamiento profesional de semillas utiliza placas metálicas de respaldo (resistentes al fuego y al agua) almacenadas en múltiples ubicaciones geográficas. Un enfoque común: una copia en la caja fuerte de la residencia principal, otra en la caja de seguridad del banco y otra con un familiar de confianza en otra ciudad. Esto proporciona redundancia frente a desastres locales, al tiempo que mantiene la seguridad física mediante la distribución geográfica. Nunca almacene semillas en el almacenamiento en la nube, el correo electrónico o las fotos del teléfono, ya que estas copias digitales crean vectores de ataque remotos que anulan la seguridad de las carteras de hardware.

Arquitectura de monedero multifirma

Las carteras multifirma (multi-sig) requieren varias claves privadas para autorizar las transacciones. Una multifirma 2 de 3 necesita dos de las tres claves para gastar fondos. Esto crea redundancia (si se pierde una clave, aún se tiene acceso) y mejora la seguridad (el ladrón necesita dos claves, no una). Los jugadores profesionales con grandes fondos suelen utilizar la multifirma para el almacenamiento en frío: las claves se distribuyen entre varias carteras de hardware en diferentes ubicaciones.

La firma múltiple elimina los puntos únicos de fallo, pero aumenta la complejidad operativa. La configuración de la firma múltiple requiere conocimientos técnicos que van más allá del uso básico de la cartera. La firma de transacciones se convierte en un proceso de varios pasos: crear la transacción con una clave, firmar parcialmente, transferir a una segunda ubicación, completar la firma con la segunda clave y transmitir. Para un almacenamiento en frío con la máxima seguridad, esta complejidad está justificada. Para las carteras calientes que requieren un acceso frecuente, la firma múltiple resulta poco práctica.

Preparación de la sesión semanal

El jugador mantiene el 60 % de sus fondos en una cartera fría de hardware, el 30 % en una cartera caliente y el 10 % en el sitio web de póquer. Planificación para una serie de torneos de fin de semana que requieren múltiples entradas y posibles recompras.

- Asignación actual: 2,5 BTC de fondos totales (a tipos de mercado habituales: valor aproximado de entre 75 000 y 150 000 dólares, dependiendo de las condiciones actuales).

- Almacenamiento en frío: 1,5 BTC (monedero físico, guardado en una caja fuerte ignífuga)

- Monedero caliente: 0,75 BTC (monedero de software en un ordenador portátil dedicado a criptomonedas)

- Saldo del sitio: 0,25 BTC (acceso inmediato para jugar)

- Presupuesto del torneo: exposición total de 0,5 BTC para la serie del fin de semana.

El proceso técnico

El jueves por la noche, el jugador revisa el calendario del torneo y calcula la exposición. Determina que necesita 0,5 BTC (ya tiene 0,25 BTC en el lugar, necesita 0,25 BTC adicionales). Recupera la cartera de hardware de la caja fuerte, la conecta al ordenador e inicia la transferencia de 0,25 BTC a la cartera caliente. La cartera de hardware muestra los detalles de la transacción en la pantalla del dispositivo y verifica que la dirección de recepción coincide exactamente con la cartera caliente. Confirma la transacción en el dispositivo de hardware. La transacción se transmite a la red y se confirma en un plazo de 20 a 30 minutos. La cartera caliente ahora tiene un total de 1,0 BTC.

El viernes por la tarde, antes del primer torneo, se transfieren 0,25 BTC desde la cartera caliente al sitio de póquer. La transacción de la cartera de software tarda 30 segundos en crearse y se confirma en 10-15 minutos. El saldo del sitio es ahora de 0,5 BTC, suficiente para todo el fin de semana. La cartera de hardware vuelve a la caja fuerte, protegiendo los 1,5 BTC del fondo bancario principal. La cartera caliente retiene 0,75 BTC para imprevistos o depósitos adicionales si fuera necesario.

El resultado

El jugador accede a los fondos cuando lo necesita sin exponer todo su saldo al riesgo de las carteras calientes. El almacenamiento en frío permanece desconectado, salvo durante un único intervalo de acceso de 5 minutos. Si la cartera caliente se ve comprometida durante el fin de semana (malware, phishing, robo del dispositivo), la pérdida máxima es de 0,75 BTC (el 30 % de los fondos). Los 1,5 BTC principales almacenados en frío permanecen protegidos. Tras el torneo, el jugador puede invertir el flujo: retirar fondos del sitio a la cartera caliente y consolidarlos en el almacenamiento en frío durante el siguiente acceso programado. Esto mantiene la seguridad al tiempo que favorece la flexibilidad operativa.

Cómo gestionan los profesionales el almacenamiento de criptomonedas

Los jugadores experimentados de póquer criptográfico tratan la seguridad del almacenamiento como una protección del capital que requiere una gestión activa. Implementan un almacenamiento por niveles con reglas de asignación claras, mantienen una distribución geográfica de las copias de seguridad, utilizan dispositivos dedicados para las operaciones criptográficas y realizan pruebas de recuperación trimestrales para verificar la integridad de las copias de seguridad.

Gestión de riesgos técnicos

Los jugadores profesionales realizan un seguimiento del riesgo de custodia en todas las ubicaciones de almacenamiento. Calculan la exposición de la plataforma (saldo de la bolsa + saldo del sitio), la exposición de la cartera caliente (carteras de software) y la asignación de almacenamiento en frío. Las asignaciones objetivo cambian en función de la frecuencia de juego: los jugadores activos aceptan una mayor exposición caliente/de la plataforma (40-50 %) para lograr una mayor eficiencia operativa, mientras que los jugadores recreativos minimizan la exposición caliente (10-20 %), ya que acceden a los fondos con poca frecuencia.

Los jugadores avanzados utilizan dispositivos específicos para operaciones con criptomonedas. Un ordenador portátil o un teléfono dedicado para acceder a carteras calientes, que nunca se utiliza para el correo electrónico, las redes sociales o la navegación web. Esto reduce drásticamente la exposición al malware, ya que la mayoría de las infecciones se producen a través de sitios web comprometidos o correos electrónicos de phishing. El dispositivo dedicado ejecuta un software mínimo, recibe actualizaciones de seguridad periódicas y solo se conecta a redes de criptomonedas y sitios de póquer.

Optimización del sistema

Los profesionales implementan protocolos de acceso estructurados que equilibran la seguridad con las necesidades operativas. Los traslados al almacenamiento en frío se realizan según calendarios predecibles (semanalmente, mensualmente) en lugar de de forma ad hoc. Esto reduce los periodos de exposición en los que las carteras de hardware se conectan a ordenadores conectados a Internet. Agrupan las transacciones durante el acceso al almacenamiento en frío: en lugar de realizar múltiples retiradas pequeñas, retiran cantidades mayores durante periodos de acceso únicos.

Los jugadores profesionales también mantienen documentación detallada sobre la custodia (sin datos confidenciales). Una hoja de cálculo que registra los porcentajes de asignación, las fechas de último acceso, las ubicaciones de las copias de seguridad (sin revelar ubicaciones específicas) y los procedimientos de recuperación. Esta documentación garantiza que la estrategia de almacenamiento se mantenga coherente a lo largo del tiempo y sirve de referencia en situaciones de emergencia, cuando la memoria y el juicio pueden verse comprometidos.

Evolución técnica en la seguridad de las carteras

La seguridad actual de los monederos se basa en el almacenamiento aislado de claves privadas: monederos de hardware, esquemas de firmas múltiples o ordenadores con aislamiento físico. Los enfoques emergentes utilizan la recuperación social (los contactos de confianza conservan fragmentos de recuperación), las firmas con umbral (claves compartidas distribuidas entre dispositivos que requieren cooperación para firmar) y los módulos de seguridad de hardware (elementos de seguridad de nivel empresarial integrados en dispositivos de consumo).

Las carteras de recuperación social como Argent permiten la recuperación de claves mediante la aprobación de un tutor, es decir, un contacto de confianza que puede votar para autorizar la recuperación de la cartera sin ver nunca su clave privada. Esto elimina los requisitos de copia de seguridad de la frase semilla, al tiempo que mantiene la seguridad frente al compromiso de un único tutor. Sin embargo, la recuperación social requiere confianza en la selección del tutor e introduce vectores de ingeniería social. La tecnología mejora la comodidad, pero crea nuevas superficies de ataque.

La tendencia a largo plazo apunta hacia la seguridad mediante la confianza distribuida en lugar de la responsabilidad individual. El cálculo multipartito, las firmas de umbral y la recuperación social reducen el riesgo de fallos catastróficos (pérdida total de claves) al tiempo que mantienen una seguridad razonable contra el robo. Para los jugadores de póquer, estas tecnologías acabarán permitiendo la seguridad por defecto en lugar de la seguridad mediante la experiencia, lo que reducirá la barrera técnica para una gestión adecuada de la custodia.

Preguntas frecuentes

¿Debo guardar mis fondos para jugar al póquer en el sitio web de póquer o en mi propia cartera?

Ninguna de las dos opciones es exclusiva. El almacenamiento óptimo divide los fondos entre varios niveles: mantenga los fondos de sesión inmediatos en el sitio para acceder a ellos sin demora, mantenga el saldo de la cartera caliente para depósitos rápidos (10-30 % del saldo) y proteja el saldo principal en almacenamiento en frío (50-70 %). El almacenamiento en el sitio es conveniente, pero expone los fondos al riesgo de la plataforma. La autocustodia total maximiza la seguridad, pero crea fricciones operativas. Utilice ambas opciones de forma estratégica en función de las necesidades de frecuencia de acceso.

¿Cómo protegen las carteras de hardware contra los virus informáticos?

Las carteras de hardware almacenan claves privadas en elementos seguros aislados que nunca se conectan directamente a Internet ni exponen las claves a su ordenador. Al firmar transacciones, la cartera recibe los datos de la transacción, firma internamente utilizando claves aisladas y, a continuación, devuelve solo la firma. Incluso si su ordenador tiene malware, este no puede extraer las claves privadas del elemento seguro de la cartera de hardware. Sin embargo, el malware aún puede engañarle para que apruebe transacciones maliciosas; verifique siempre los detalles de la transacción en la pantalla de la cartera de hardware.

¿Qué pasa si pierdo mi monedero físico?

Perder el dispositivo físico no significa perder fondos, siempre y cuando hayas realizado correctamente una copia de seguridad de la frase semilla. Las carteras de hardware generan frases semilla de entre 12 y 24 palabras durante la configuración inicial. Estas palabras derivan matemáticamente todas tus claves privadas. Con la frase semilla, puedes restaurar el acceso completo a la cartera en cualquier dispositivo compatible. Sin la frase semilla, los fondos son irrecuperables de forma permanente. Esto hace que la copia de seguridad de la frase semilla sea más importante que la protección del dispositivo de hardware: el dispositivo es reemplazable, la frase semilla no.

¿Debo almacenar mi frase semilla en un almacenamiento en la nube como copia de seguridad?

Nunca. El almacenamiento en la nube, el correo electrónico, las fotos del teléfono o cualquier copia de seguridad digital crean vectores de ataque remotos. Si las cuentas en la nube se ven comprometidas, los atacantes obtienen acceso permanente a sus fondos. Guarde las frases semilla solo fuera de línea, escritas en papel o estampadas en placas de metal, en múltiples ubicaciones físicas. Un enfoque común: una copia en la caja fuerte de su casa, otra en la caja de seguridad del banco y otra con un familiar de confianza en otra ciudad. Esto proporciona redundancia frente a desastres locales, al tiempo que mantiene la seguridad física.

¿Es más seguro guardar los fondos en una bolsa regulada o en mi propio monedero?

Depende de su competencia en materia de seguridad y de la cantidad en juego. Las plataformas de intercambio ofrecen comodidad y (a veces) seguros, pero le exponen al riesgo de la plataforma: piratería informática, insolvencia, incautación reglamentaria. La autocustodia elimina el riesgo de contraparte, pero requiere una seguridad operativa adecuada. Muchos usuarios experimentados optan por un término medio: mantienen las cantidades de las operaciones/sesiones en las plataformas de intercambio (pérdida tolerable si la plataforma falla) y conservan las tenencias a largo plazo en custodia propia. Para cantidades que representan un patrimonio significativo, la custodia propia con procedimientos de respaldo adecuados suele proporcionar una seguridad superior una vez que se comprenden los requisitos operativos.

¿Con qué frecuencia debo probar mi proceso de recuperación de copias de seguridad?

Se recomienda realizar pruebas trimestrales, como mínimo una vez al año. Las pruebas de recuperación consisten en: obtener la frase de respaldo, intentar restaurar completamente la cartera en un dispositivo limpio, verificar que todos los fondos aparezcan correctamente y, a continuación, borrar el dispositivo de prueba. Esto confirma la integridad de la copia de seguridad y su capacidad para ejecutar la recuperación en situaciones de estrés. Muchas personas descubren fallos en las copias de seguridad solo durante emergencias reales, cuando los errores son costosos. Las pruebas periódicas mientras los fondos están seguros revelan problemas que se pueden solucionar de forma proactiva. Documente el proceso y actualice los procedimientos después de cada prueba.